Categories

Tags

2FA ai Authentication ctf Data Recovery Discord dkom kernel-exploitation kernel-mode linux malware memory-management pentesting-diary-hack-with-me privilege-escalation process-internals Recovery red-team-tools redteam research reversing-engineering Security system-calls Token vuln-research windows Windows writeup

Integrating CLIPROXYAPI with Claude Code: A Practical Guide

2026-01-22

Learn how to integrate CLIPROXYAPI with Claude Code to use various AI models through a unified proxy.

608 words

|

3 minutes

Tôi đã tìm lại Discord của mình trong đống tàn tích của Windows.old

2025-10-28

Câu chuyện về việc khôi phục tài khoản Discord sau khi cài lại Windows mà không có mã 2FA - một bài học đắt giá về data recovery và token authentication

1975 words

|

10 minutes

Windows Process & Thread Internals: EPROCESS, KTHREAD & Exploitation

2025-10-12

Deep dive vào Windows process và thread internals - EPROCESS/KTHREAD structures, token manipulation, DKOM techniques, và practical exploitation methods.

2556 words

|

13 minutes

Windows Memory Management Internals: Virtual Memory, Page Tables & Exploitation

2025-09-28

Deep dive vào Windows memory management - virtual memory architecture, page tables, VAD trees, và practical implications cho kernel exploitation.

2509 words

|

13 minutes

Windows Architecture Deep Dive: User Mode vs Kernel Mode

2025-09-15

Deep dive vào kiến trúc Windows - phân tích ranh giới giữa User Mode và Kernel Mode, cơ chế system call, và ứng dụng trong offensive security research.

2010 words

|

10 minutes

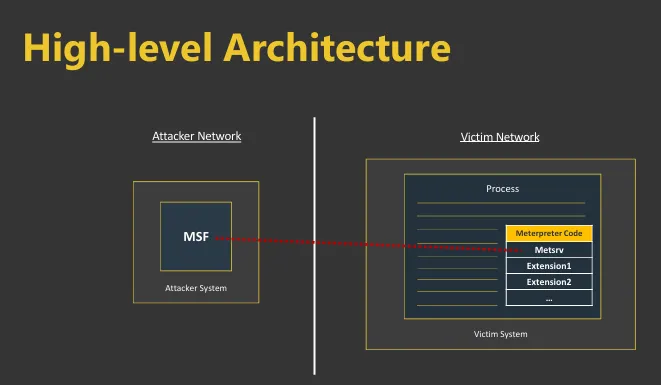

Meterpreter Life Cycle

2025-07-28

Deep dive into Meterpreter: architecture, lifecycle, reflective loading, detection, and OPSEC.

876 words

|

4 minutes

Slice the Stack, Spot the Bug: From Registers to Root Cause

2025-04-22

(Viết cho Ubuntu 22.04, GDB ≥ 11, NASM 2.16 trở lên – các bản khác chỉ cần thay lệnh link cho phù hợp)--- alt text

1152 words

|

6 minutes

Repurposing remote desktop application as a strategic exploit

2025-02-10

alt text Trong thế giới an ninh mạng, công cụ hợp pháp đôi khi trở thành vũ khí nguy hiểm khi rơi vào tay kẻ tấn công. Các ứng dụng Remote Desktop như AnyDesk, TeamViewer, Windows RDP không chỉ hỗ trợ quản trị hệ thống từ xa mà còn mở ra cơ hội cho Red Team thực hiện Lateral Movement, Leo thang đặc quyền (Privilege Escalation), và Duy trì truy cập (Persistence).

1060 words

|

5 minutes